En la era digital en la que vivimos, es crucial la seguridad de nuestros dispositivos. Con el aumento del uso de teléfonos móviles, tablets y computadoras, la necesidad de proteger nuestra información personal y sensible se convierte en una prioridad. Por lo tanto, emerge la cuestión de cómo desbloquear estos dispositivos de manera segura y eficiente. Se presentan diferentes maneras de desbloquear, aunque los más frecuentes son el patrón de desbloqueo junto al PIN de seguridad.

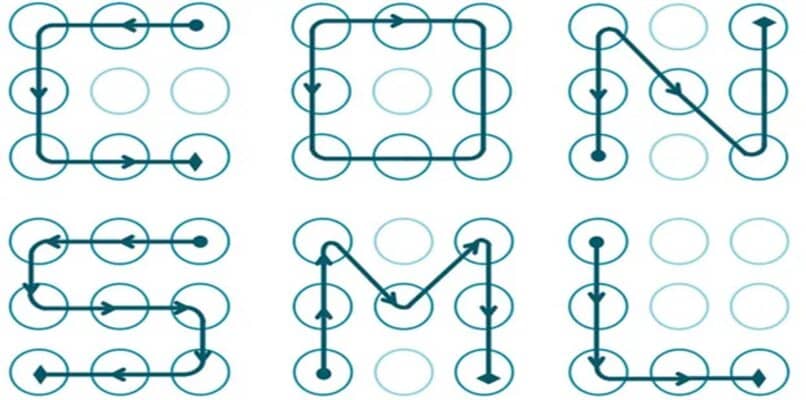

Este patrón de desbloqueo se basa en conectar puntos en la pantalla, ofrece una forma visual e intuitiva de proteger nuestros dispositivos. Por otro lado, el PIN de seguridad, que habitualmente se compone de números, es una técnica más clásica y comúnmente empleada. Ambos métodos poseen sus propios beneficios y desventajas, y la decisión varía según las preferencias personales y lo que cada usuario valore en términos de seguridad. En este texto, exploraremos en detalle las diferencias entre estos métodos de desbloqueo y otros sistemas de seguridad, así como sus implicaciones en la protección de datos personales.

Técnicas de Acceso

El acceso de aparatos móviles, ordenadores y tablets se realiza a través de diversos procedimientos, cada uno con sus propias distinciones y grados de seguridad. Entre los más comunes se hallan el esquema de desbloqueo, el PIN de seguridad y la contraseña de acceso. Estos sistemas tradicionales son fáciles de recordar para los usuarios, pero son vulnerables a ataques si alguien tiene control al dispositivo.

Hoy en día, la innovación ha progresado y muchos aparatos incluyen métodos de desbloqueo más sofisticados, como la impronta dactilar y el identificación facial. Estos métodos ofrecen una mayor comodidad y seguridad, ya que permiten acceder a los aparatos de manera rápida y sin obligación de recordar códigos. Sin embargo, es crucial tener en cuenta que también pueden presentar riesgos si no son configurados correctamente.

La protección de los aparatos móviles también se puede con soluciones de acceso remoto, como Encuentra Mi Dispositivo y Find My iPhone. Estas herramientas facilitan localizar y acceder a el aparato en caso de extravio, además de proporcionar alternativas para blindar los datos personales. Regresar el dispositivo a su configuración de fábrica es otra opción, pero esta generalmente involucra la eliminación de información, por lo que se debería tener cuidado y utilizar sistemas de recuperación de contraseña siempre que sea factible.

Ventajas del Patrón de Desbloqueo de Pantalla

Una de las más destacadas ventajas del patrón de desbloqueo es su simplicidad y velocidad. Los usuarios pueden entrar a sus dispositivos con un simple movimiento en la superficie, lo que produce que el proceso sea mucho más ágil que recordar y introducir un número. Esta rapidez es especialmente valorada en situaciones donde el reloj es importante, como cuando se necesita contestar a una llamada o texto de forma rápida.

Además, el dibujo de acceso ofrece un nivel de adaptación que otros métodos, tales como un código de acceso o contraseña, no ofrecen. Los personas pueden crear patrones únicos que reflejan sus gustos, lo que también les da un sentido de autonomía sobre la seguridad de sus aparatos. Esta adaptación puede hacer que el uso del aparato sea más placentero y menos monótono.

Otra ventaja notable del patrón de desbloqueo es la dificultad que puede representar para los intrusos. A contrario de los códigos de un PIN, que pueden ser más con mayor facilidad descubiertos, los dibujos pueden combinar diferentes caminos y gestos en la pantalla, lo que agrega una nivel adicional de seguridad. Aunque no es perfecto, el patrón de acceso suele ser menos vulnerable a ataques por fuerza bruta que las mezclas de números tradicionales.

Beneficios del Código PIN

El código PIN es uno de de los sistemas más comunes para el desbloqueo de dispositivos móviles, tabletas y PCs gracias a su simplicidad y efectividad. Una de las principales ventajas es su facilidad de uso. Al ser un código dígito corto, los empleados pueden retener fácilmente su código, lo que facilita el acceso rápido a sus dispositivos. Esto es especialmente útil en casos en las que se necesita acceder rápidamente a la información, como en ambientes laborales o durante viajes.

Otra, beneficio del código PIN es su bajo uso de recursos. En contraste con los patrones de acceso o los sistemas de identificación facial, que pueden necesitar características complejas del hardware, un PIN puede ser implementado en prácticamente cualquier tipo de dispositivo. Esto significa que hasta los dispositivos más viejos pueden contar con un método de seguridad confiable, garantizando que los usuarios que no tienen disponibilidad a tecnologías avanzada también puedan resguardar sus datos personales.

Aparte de eso, los códigos PIN de protección son menos susceptibles a los ataques de intrusos en comparación con ciertos métodos de acceso como los esquemas, que pueden generar marcas visibles en la superficie. Un PIN que se mantiene en privado es menos probable que sea descubierto por otras personas. Esta característica lo convierte en una alternativa segura para proteger la información sensible, ofreciendo un nivel de paz mental y certidumbre en la protección de los aparatos móviles y privados.

Diferentes Opciones de Desbloqueo

Sumado a del esquema de acceso y el PIN de protección, se encuentran más opciones que pueden mejorar la seguridad de tu dispositivo. Una es un huella dactilar, que facilita acceder a su celular, PC o tablet simplemente solamente poniendo tu dedo sobre un dispositivo de lectura. Esta opción es rápida y práctica, brindando una beneficio de ser exclusiva de cada usuario, lo cual aumenta la protección de tus información personales. Del mismo modo, el reconocimiento facial ha ha muy popular, utilizando la cámara del dispositivo con el fin de identificar al dueño, aunque efectividad puede variar según las condiciones de iluminación y la calidad de dispositivo.

Las opciones de acceso a distancia también ofrecen alternativas prácticas si que olvides de su clave o patrón. Herramientas como Encuentra mi dispositivo y Encuentra mi iPhone posibilitan a los usuarios localizar, bloquear o borrar sus de forma a distancia. Estas características podrían resultar decisivas a la hora de salvaguardar la información almacenada en su aparato en caso de pérdida o hurto, garantizando que terceros no puedan acceder a tus información.

Por último, el restablecimiento de fábrica es otra opción a considerar, particularmente cuando requiere acceder a un dispositivo que no puede puedes. Sin embargo, este método tiende a implicar la pérdida de información, así que es hacer realizar respaldo de los datos antes. Alternativas como Mi Unlock o ID de Oppo ofrecen métodos específicos para acceder ciertos dispositivos, facilitando la restauración de su acceso sin necesidad de eliminar datos valiosa.

Consideraciones de Protección

Al optar entre un dibujo de desbloqueo y un PIN de seguridad, es fundamental considerar la fortaleza de cada sistema. Un dibujo, aunque podría ser simple de recordar, puede vulnerable si es excesivamente fácil o si se dibuja de forma predecible. Los estudios han demostrado que muchos usuarios optan por patrones que son a la vista atractivos o que responden a una lógica básica, lo que puede hacer más fácil su descubrimiento por un observador. Seguridad de dispositivos móviles contraste, un PIN tiene el potencial de ofrecer una nivel extra de seguridad si se selecciona de forma adecuada, uniendo dígitos en un secuencia que no sea evidente.

Otro factores a tener en cuenta es la capacidad de olvidar o perder el ingreso. En situación de usar un patrón, la recuperación puede necesitar el restablecimiento de fábrica, lo que puede resultar en la eliminación de información. Los programas informáticos modernos ofrecen opciones de acceso remoto, como Encontrar mi Dispositivo o Find My iPhone, que pueden facilitar la restauración de la clave sin eliminar información. Es fundamental conocer con estas opciones antes de tomar una decisión un método de desbloqueo.

Finalmente, es vital considerar la protección de información personales. Cualquiera de los sistemas elegidos debe cuidar no solo el acceso al aparato, sino también la información confidencial almacenada en él. La combinación de sistemas, como utilizar un PIN junto con reconocimiento por rostro o marcas dactilares, puede brindar una protección más robusta eficaz. Siempre es aconsejable mantener actualizadas las ajustes de seguridad para ajustarse a las peligros emergentes y cuidar correctamente la información privada.